Oggi parliamo di Sicurezza Wi-Fi, in particolare, cerchiamo di fare chiarezza sui differenti tipi di protocolli di crittografia che abbiamo a disposizione nei nostri router (home/SOHO/enterprise). Come scegliere quello giusto senza compromettere l’equilibrio tra affidabilità della rete e sicurezza? Questa è la lista della spesa dei protocolli di cui parleremo. WPA2-PSK (TKIP) WPA2-PSK (AES) WPA2-PSK (TKIP/AES) La…

Oggi facciamo una recensione di un ecommerce e parliamo di Moonlooker Srl società già segnalata da diversi utenti in rete come inaffidabile sotto ogni punto di vista. Purtroppo dietro l’acquisto online su siti ecommerce come moonlooker.com possono rivelarsi delle brutte sorprese. La società Moonlooker Srl secondo alcuni siti online sembra sia collegata a Sabrina Orlacchio. Questa signora sembra…

Il data leak a Sony ha creato un onda d’urto che si è propagata fino a toccare i vertici della casa bianca. Il presidente Obama si è esposto sul caso con dichiarazioni pubbliche, politicamente scottanti. A Sony sono stati rubati decine di Gbyte di file contenenti password e dati aziendali. I Cybercriminali si chiamano “Guardians of…

Seguo spesso le notizie su Panorama, qualche giorno fa ho notato che è stato aggiornato il sito con una nuova grafica e l’utilizzo di wordpress. Mossa che definirei un po azzardata, wordpress se non protetto a dovere può dare parecchi grattacapi, soprattutto se si utilizzano molti plugin di terze parti. Navigando nelle pagine del sito, mi sono accorto che…

Alcuni ricercatori di sicurezza del Cyber Security Labs dell’ università del Ben Gurion in Israele, hanno scoperto un sistema per intercettare attraverso le onde radio, quello che si digita su un computer senza che questo sia connesso ad alcun network. Un sistema che sembra essere uscito da un film hollywoodiano, ma che oggi è pura realtà. Il ricercatore Mordechai Guri, con il…

Il Phishing è ancora oggi, uno degli attacchi più riusciti. Sostanzialmente, consiste nell’invio di una mail fraudolenta contenente un link malevolo. Il link ha lo scopo di reindirizzarti su un sito clone o su di una pagina fake dove viene richiesto di compilare un form e di inserire i dati della tua carta di credito. Proprio…

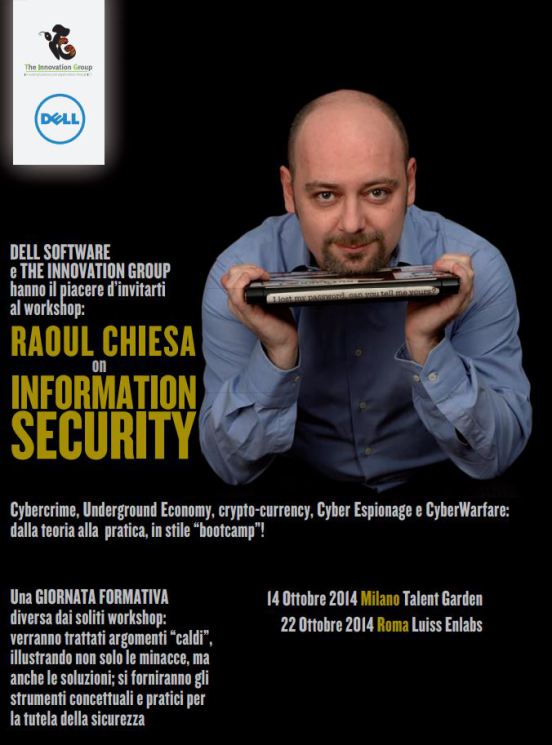

Perdonatemi per il titolo, no, non sono un dentista, non siamo nel mese della prevenzione delle carie. Ma nemmeno mi sono inventato nulla, lo ha deciso ENISA dichiarando che in questo mese bisogna parlare di sicurezza informatica; security awarness per tutti. Pur non essendo a conoscenza di questo mese particolare, ho deciso comunque di partecipare a due…

Volevo segnalarvi un evento da non perdere. “Information Security on Raoul Chiesa“ Cybercrime, Underground Economy, Crypto-Currency, Cyber Espionage e CyberWarfare: dalla teoria alla pratica, in stile “bootcamp” Una GIORNATA FORMATIVA diversa dai soliti workshop: verranno trattati argomenti “caldi”, illustrando non solo le minacce, ma anche le soluzioni; si forniranno gli strumenti concettuali e pratici per la…

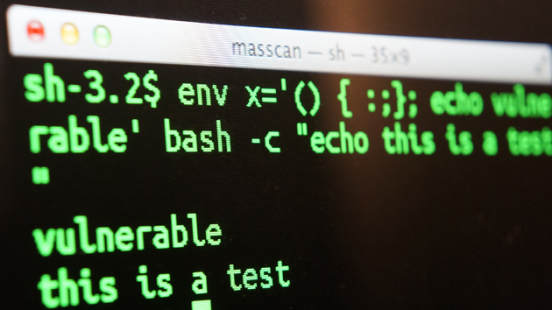

Sembra un periodo caldo per gli amanti della sicurezza informatica. In questo periodo sono stati divulgati 2 problemi di sicurezza molto seri, il soprannominato ShellShock e badUSB. Molti paragonano la pericolosità di Shellshock a quella del buon vecchio Heartbleed che ci ha dato non pochi grattacapi. Non tutti però sono d’accordo su questo tema, infatti…