Per chi non ha seguito dall’inizio la vicenda, per capirci qualcosa vi rimando subito al primo articolo sul sistema dei pop-under di H3G. Non credevo che avrebbero trovato il tempo di rispondermi, ma sembra che l’abbiano fatto. Ecco qui la risposta ufficiale di H3G Italia. Visto che hanno risposto per punti lo faccio anch’io riportando le…

Purtroppo sono un tipo curioso, non me ne vogliano quelli della H3G ma questo sistema prima o poi sarebbe venuto fuori. Non voglio puntare subito il dito perché vorrei prima avere delle risposte da H3G Italia sul funzionamento delle pagine a pagamento sdc.tre.it e sul loro coinvolgimento nella vicenda. Non è la prima volta che l’operatore…

Di seguito una breve guida su come leggere le conversazioni nei file di backup di WhatsApp criptati con crypt7 su dispositivi Android. Whatsapp continua ad aumentare il livello di cifratura dell’algoritmo, ma sembra non funzionare, infatti è stato hackerato più volte fin dalle sue prime versioni. Il POC sembra essere stato trovato da un hacker spagnolo, incuriosito da un’applicazione comparsa…

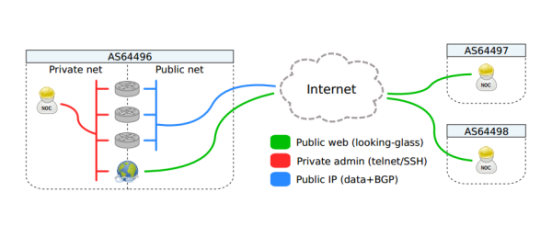

Finalmente ho chiuso il cerchio, sono giorni che cerco informazioni sul BGP Hijacking. Tutto è nato da una notizia in cui veniva denunciato un attacco informatico che ha colpito diversi ISP attraverso il BGP Hijacking, con lo scopo di rubare migliaia di bitcoin, ecco che nella mia curiosità si accende: cosa sarà mai questo BGP Hijacking?

Come avere un certificato SSL valido per il proprio sito web assolutamente gratis. All’inizio non mi sembrava possibile poi ho seguito tutte le istruzioni e ha funzionato tutto alla perfezione. Di solito quando si parla di certificati di sicurezza SSL il costo si aggira intorno ai 1000 euro per quelli “standard”. Ma sembra si possa…

Probabilmente nel bene o nel male, almeno una volta nella vita, vi siete trovati a dover effettuare un accesso anonimo con ssh su un server in cui preferireste restare anonimi (fatti vostri). Sicuramente, a prescindere se siete hacker dal cappello bianco o nero poco importa. In questo post ho cercato di riassumere una serie di…

La sicurezza è tutto, sopratutto al giorno d’oggi non è possibile concedere assolutamente niente. Tanti anni fa il concetto di sicurezza era limitato a nascondere il dato sensibile dietro una schermata con una richiesta password. Con il tempo si è aggiunto un passo aggiuntivo: nome-utente/username. Ma questo non basta più… Oggi basta l’informazione. Siamo arrivati ad un punto critico…

Sono appena tornato da Amsterdam dove ho partecipato all’evento hacker europeo dell’anno, Hack In The Box. L’HITB giunto alla 5 edizione è un evento che riunisce hacker, makers e aziende di sicurezza informatica di tutto il mondo. HITB era organizzato in 2 parti, la prima a pagamento, l’HITB Conference (29 e 30 Maggio) con speakers di livello…

In un giorno ordinario, leggendo qua e la su internet sono incappato in una notizia che mi ha lasciato sbalordito. eBay ha subito un attacco informatico, rubati 150 milioni di dati degli utenti. I miei occhi si sono sgranati e tutto quello che mi circondava si è fermato per pochi secondi. eBay, si ho letto…